Было обнаружено новое вредоносное ПО, нацеленное на базы данных для установки программного обеспечения для майнинга криптовалют. Названное PG_MEM, вредоносное ПО потенциально может поразить любую из более чем 800 000 баз данных, управляемых PostgreSQL, если у них слабые пароли.

По данным облачной компании по кибербезопасности Aqua, PG_MEM устанавливается после того, как атака методом подбора находит слабый пароль в базе данных, управляемой PostgreSQL.

Источник: Aqua Security.

PostgreSQL — это популярная объектно-реляционная система управления базами данных, которая используется базами данных сайтов с подключением к Интернету. Существует более 800 000 таких баз данных, из которых почти 300 000 находятся в США и более 100 000 в Польше.

Вредоносное ПО отправляет резервные вычисления в майнинговый пул

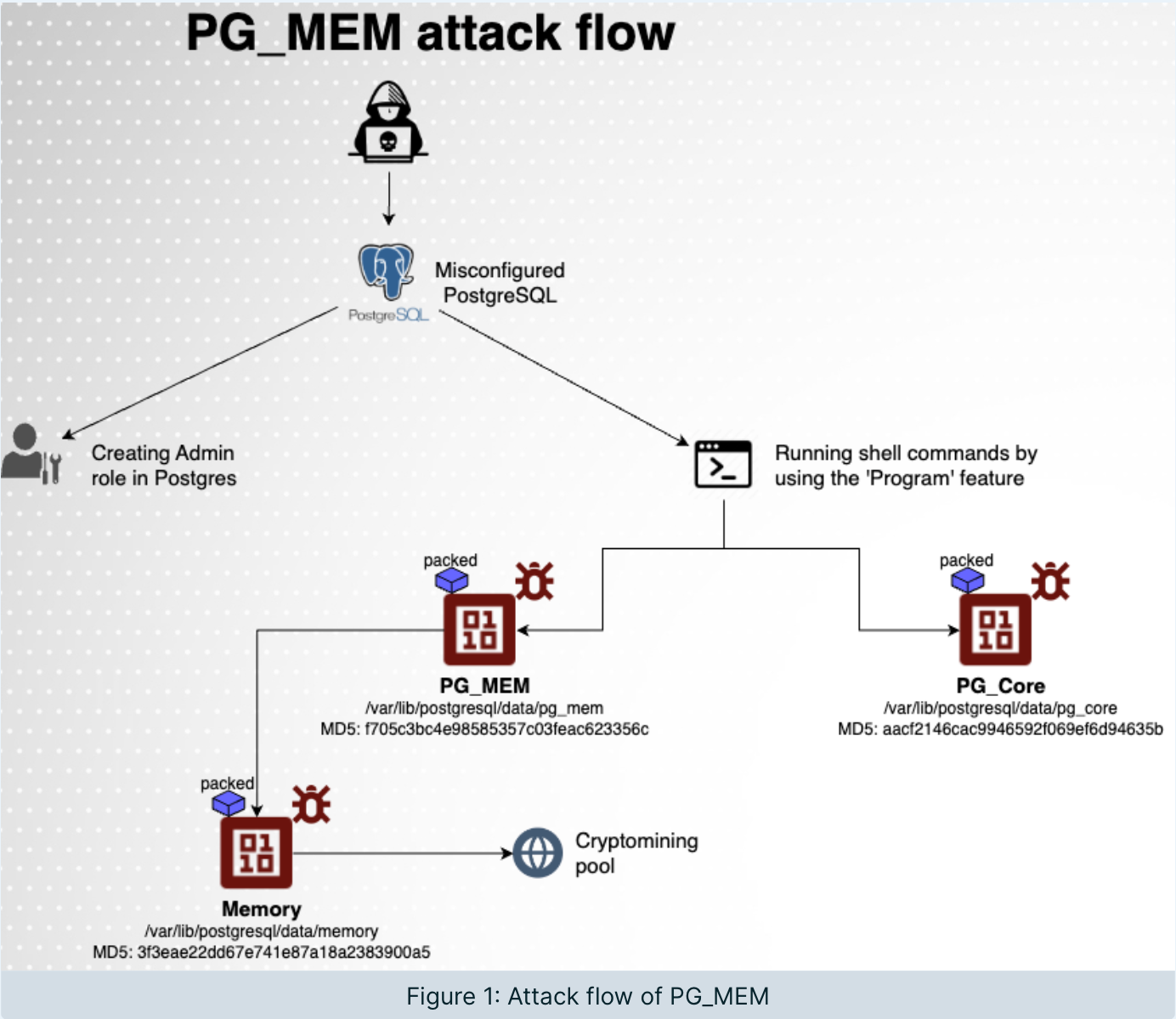

После того, как злоумышленник получает доступ к базе данных, он создает нового пользователя с возможностью входа в систему и высокими привилегиями. Он загружает два файла с сервера злоумышленника и даже умудряется замести следы и заблокировать доступ другим злоумышленникам, желающим использовать вычислительную мощность базы данных. Это может происходить часто:

«Эта атака использует базы данных Postgres, подключенные к Интернету, со слабым паролем. Многие организации подключают свои базы данных к Интернету, слабый пароль является результатом неправильной конфигурации и отсутствия надлежащего контроля идентификации. Это не редкая проблема, и многие крупные организации страдают от этих проблем».

Вредоносное ПО, после запуска, подключается к майнинговому пулу и использует вычислительные ресурсы хоста в сочетании с ресурсами других майнеров, чтобы увеличить шансы на добычу нового блока.

Схема атаки PG_MEM. Источник: Aqua Security

Растущая проблема — или решение

Использование вредоносного ПО для майнинга криптовалюты известно как криптоджекинг. Вредоносное ПО для криптоджекинга также может быть установлено на персональных компьютерах. Это становится все более частым. Сообщается, что атаки крипто-вредоносного ПО выросли на 400% в годовом исчислении в первой половине 2023 года.

Неиспользуемая мощность может быть использована законными пользователями оборудования для майнинга или других целей. Например, поставщик децентрализованной облачной инфраструктуры Aethir управляет децентрализованной сетью физической инфраструктуры GPU-as-a-service (DePIN), которая получает вычисления из центров обработки данных 3-го и 4-го уровня, чтобы предоставлять своим клиентам недорогие масштабируемые вычислительные услуги.

Легальные брокеры криптовалют — это компании, которые зарегистрированы и работают в соответствии с законодательством своей страны. Они обеспечивают трейдеров и инвесторов возможностью безопасно и законно торговать криптовалютами. В разных странах существуют свои требования к лицензированию и регулированию брокеров.

Как определить легальность брокера?

-

Лицензия и регистрация

- Убедитесь, что брокер имеет соответствующие лицензии от финансовых регуляторов. Это может быть FCA (Великобритания), ASIC (Австралия), SEC (США) и другие.

-

Правила и условия

- Ознакомьтесь с правилами и условиями работы брокера. Они должны быть прозрачными и легальными.

-

Обратная связь и репутация

- Изучите отзывы других пользователей и информацию о брокере на форумах и специализированных сайтах.

-

Безопасность

- Легальные брокеры обеспечивают высокий уровень безопасности, включая шифрование данных и защиту средств клиентов.

-

Клиентская поддержка

- Хороший брокер должен предоставлять качественную поддержку клиентам и быть готовым ответить на все вопросы.